Зачем вообще думать о безопасности новостных источников

Когда мы говорим «лента новостей в режиме реального времени», у большинства в голове картинка: поток заголовков, графики, уведомления на почте и в мессенджере. Но как только эта лента начинает влиять на бизнес‑решения, репутацию компании или госуправление, вопрос «а можно ли этому потоку доверять?» перестаёт быть теоретическим.

Ошибочный заголовок в реальном времени — это уже не просто «неприятно».

Это:

— сделки по неверной цене на бирже;

— паника в соцсетях;

— управленческие решения на основе фейка;

— репутационные и юридические риски.

Поэтому тема «Лента новостей в режиме реального времени: безопасность источников» — это не про красивую IT‑игрушку. Это про контроль рисков.

Дальше разберёмся: какие вообще есть подходы, чем они отличаются и где реальные подводные камни.

—

Три базовых подхода к построению «безопасной» новостной ленты

1. Наивный подход: «берём всё, а потом как‑нибудь разберёмся»

Это самая частая стартовая модель.

Схема простая:

— Подключаем RSS, парсим сайты, берём соцсети через API.

— Складываем всё в одну общую ленту.

— Иногда прикручиваем пару фильтров по ключевым словам.

— Ответственность за «истинность» перекладываем на аналитиков или редакторов.

На уровне MVP это выглядит логично: «нам главное — собрать, дальше люди разберутся».

Но у такого подхода есть несколько жёстких минусов.

Проблемы:

1. Перегрузка шумом.

На практике 70–90 % собранного — мусор для конкретной компании: дубли, пересказы, фейки, пересланные посты «по кругу».

2. Отсутствие формализованной оценки доверия.

Многие системы даже не хранят поле вроде `source_trust_score`, а значит, вы не можете:

— задать порог «показывать только источники с рейтингом ≥ 0.7»;

— приоритизировать проверенные СМИ над анонимными каналами.

3. Риск «тихого проникновения» фейков.

Фейковая новость, скопированная десятками сайтов‑помоек, в такой системе выглядит как «вирусный инфоповод», а не как фейк.

4. Нечёткая ответственность.

Когда аналитик вручную отбирает новости из хаоса, становится почти невозможно объяснить, почему в отчёт попал конкретный фейковый сюжет.

Реальный пример

Один региональный банк сделал внутренний мониторинг СМИ «на коленке» на базе открытого RSS‑агрегатора. В какой‑то момент в ленту попала ложная новость о «проблемах с ликвидностью» банка, опубликованная на малоизвестном сайте. Новость быстро «подхватили» региональные блоги.

Так как система не различала доверенные и сомнительные источники, новость оказалась в утренней сводке топ‑менеджменту рядом с материалами федеральных СМИ. В результате:

— было запущено внутреннее «разбирательство»;

— потратили сутки, чтобы выяснить, что это фейк и кто его запустил;

— параллельно утекли силы пиар‑службы, хотя можно было отфильтровать это на уровне системы.

—

2. «Белый список» и ручная валидация источников

Следующий уровень — когда компании переходят на модель: «мы доверяем только проверенным».

Создаётся белый список:

— официальные СМИ,

— отраслевые издания,

— проверенные Telegram‑каналы,

— аккаунты экспертов.

Идея понятная: меньше мусора, выше доверие.

Плюсы:

— Резкое снижение откровенного шлака.

— Проще контролировать, откуда вообще что приходит.

— Легче юридически обосновать, почему вы опирались именно на эти данные.

Минусы:

1. Задержка доступа к новым источникам.

Чтобы источник попал в белый список, его кто‑то должен:

— найти,

— проверить,

— утвердить.

А у слухов, инсайдов и локальных утечек есть одна особенность: они появляются не в «Коммерсанте» и не в РБК.

2. Ложное ощущение безопасности.

Даже проверенные СМИ ошибаются:

— в 2022–2023 году несколько крупных мировых агентств удаляли или правили новости по факту;

— факт‑чекинг зачастую идёт с лагом 10–30 минут, а у вас лента — реального времени.

3. Ручной труд растёт экспоненциально.

Чем больше тем и регионов вы хотите мониторить, тем больше людей нужно, чтобы поддерживать актуальность белого списка.

Где работает хорошо

— В компаниях, где главный риск — юридический (важно ссылаться только на «уважаемые источники»).

— В госструктурах, где есть регламент «какие СМИ мы вообще имеем право цитировать».

Где начинает ломаться

— В высокочастотной торговле, PR‑реагировании в соцсетях, кризисном мониторинге. Там критично видеть «сырые» сообщения и быстро оценивать их надёжность, а не ждать, пока кто‑то «даст добро» на добавление источника.

—

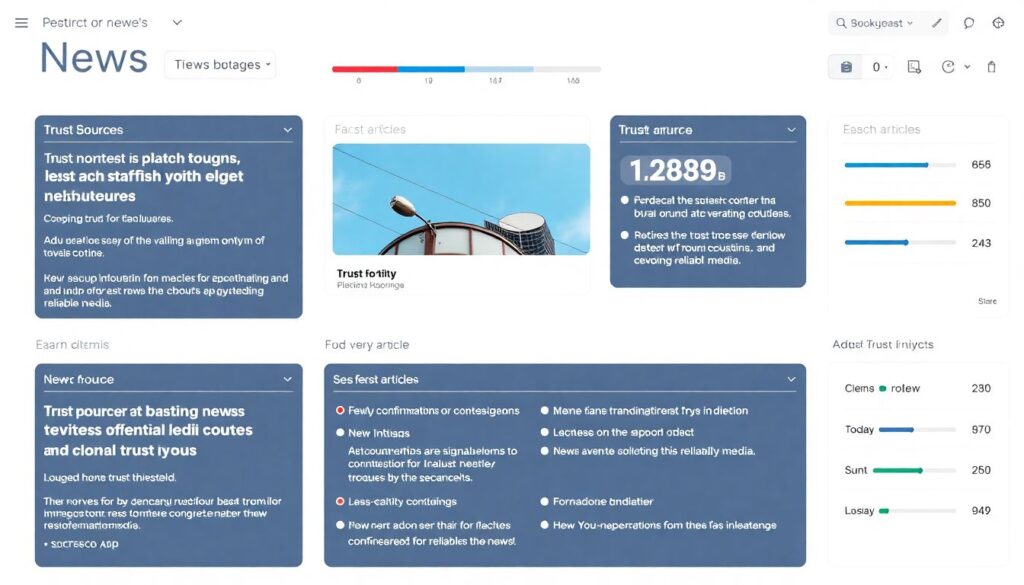

3. Интеллектуальные системы с оценкой доверия и фильтрацией фейков

Здесь в игру вступают:

— машинное обучение,

— графовые модели связей между источниками,

— автоматический факт‑чекинг на уровне текстов.

Суть подхода: система не делит мир на «хороших» и «плохих», а рассчитывает динамический индекс доверия к каждому источнику и конкретной новости.

Такая платформа по сути превращается в платформу агрегации новостей в реальном времени с фильтрацией фейков, где критично не только собрать всё, но и:

— оценить надёжность каждого сообщения;

— показать пользователю уровень риска;

— спрятать откровенный мусор и клоны.

—

Как технически обеспечивается безопасность источников

Многоуровневая модель доверия

На практике хорошо работает комбинация нескольких уровней:

— Уровень источника: репутация СМИ, история фейков, частота исправлений, юридический статус.

— Уровень контента: семантический анализ текста, наличие «триггерных» паттернов, тона, манипулятивных конструкций.

— Уровень распространения: кто репостит, какие домены ссылаются, есть ли независимые подтверждения.

Технический блок: пример простой модели доверия

1. Каждому источнику присваивается базовый рейтинг `BaseSourceScore` по шкале 0–1 (официальное госагентство — 0.9, анонимный телеграм‑канал — 0.3 и т.п.).

2. Для каждой новости считаются дополнительные факторы:

— `Confirmations` — количество уникальных доменов/каналов, подтвердивших ту же информацию за N минут.

— `Contradictions` — количество источников с высоким рейтингом, которые опровергают новость.

— `AnomalyScore` — насколько стилистика, факты и цифры выбиваются из известной статистики (на основе ML‑модели).

3. Итоговый доверительный индекс:

`TrustIndex = w1 * BaseSourceScore + w2 * f(Confirmations) – w3 * g(Contradictions) – w4 * AnomalyScore`

4. В зависимости от значения:

— `> 0.8` — новость попадает в основную ленту;

— `0.5–0.8` — попадает в «под наблюдением» с заметкой;

— `< 0.5` — остаётся в «серой зоне», доступной по запросу.

На практике такие модели начинают показывать заметный эффект уже при 10–20 простых признаках. А при подключении исторических данных за 6–12 месяцев можно довольно точно выявлять источники‑провокаторов.

—

Использование OSINT с контролем рисков

Много интересной информации появляется в открытых источниках: форумы, GitHub, локальные соцсети, «инсайдерские» каналы.

Всё это лежит в зоне OSINT (open‑source intelligence).

Однако сырые OSINT‑данные опасны: среди них масса намеренных вбросов. Поэтому решения для безопасного сбора новостей из открытых источников OSINT строятся по отдельной логике:

— отделяют «официальный» новостной поток от «разведывательного»;

— вводят свои правила доверия;

— помечают всё, что пришло из OSINT, специальным тегом и уровнем риска.

Технический блок: как обычно строят безопасный OSINT‑модуль

1. Каналы OSINT отделены от «белых» СМИ на уровне архитектуры (отдельный коннектор, отдельные очереди сообщений).

2. Для каждого источника ведётся:

— история обнаруженных фейков;

— степень анонимности (физлицо, организация, полностью анонимен);

— тематическая специализация (политика, финансы, IT‑инсайды).

3. Все OSINT‑новости по умолчанию получают более низкий стартовый рейтинг (`BaseSourceScore ≤ 0.5`).

4. Дальше включается кросс‑проверка:

— если спустя N минут/часов новость подтверждена хотя бы одним надёжным СМИ — её рейтинг плавно повышается;

— если появляются опровержения — наоборот, понижается.

Такая конструкция позволяет не выбрасывать ценный OSINT, но и не смешивать его без разбора с официальной лентой.

—

Сравнение основных подходов: что выигрываем и что теряем

1. Только «белый список» vs. «белый + OSINT с оценкой доверия»

Если опираться только на проверенные источники:

— вы минимизируете юридические риски;

— но теряете скорость в кризисных ситуациях (инсайд появляется первым делом в неформальных каналах).

Комбинированный подход «белый список + ранний OSINT‑сигнал» позволяет:

— увидеть аномалию или слух в первые минуты;

— пометить её как «непроверенный сигнал»;

— дождаться подтверждений и уже тогда поднимать тревогу на уровне руководства.

Пример

Крупная промышленная компания отслеживала новости только по федеральным СМИ.

Когда в одном из городов пошёл слух о возможной остановке производства из‑за проблем с экологией, первые сообщения появились:

— в локальных пабликах «ВКонтакте»,

— в местном Telegram‑канале.

Официальные СМИ подтянулись через несколько часов. В итоге:

— местные жители уже обсуждали «закрытие завода»;

— в компанию посыпались звонки журналистов и жителей;

— руководство получило первые официальные материалы только к вечеру.

После кейса компания внедрила корпоративный сервис мониторинга СМИ и новостей в реальном времени с отдельным OSINT‑модулем. Теперь:

— OSINT‑сигналы попадают в отдельную вкладку «ранние сигналы»;

— к каждому инциденту прикрепляется «карта источников» с уровнями доверия;

— PR‑служба реагирует на локальные вбросы ещё до выхода федеральных сюжетов.

—

2. Ручной мониторинг vs. автоматизированные решения

Некоторые компании до сих пор делают мониторинг новостей так:

— аналитик или PR‑специалист вручную листает сайты и соцсети;

— собирает ссылки в документ;

— отправляет подборку по почте.

Это может работать, пока:

— небольшое количество тем;

— новостей относительно мало;

— скорость не критична.

Но как только вам нужна именно система новостной ленты в реальном времени для сайта купить или внедрить внутри компании, ручной подход перестаёт масштабироваться.

Почему автоматизация выигрывает:

— Машина не «устает» проверять сотни источников каждую минуту.

— Можно формализовать политику безопасности: «не показывать новости с TrustIndex < 0.6 без отдельного запроса».

- Встроенные правила уменьшают человеческий фактор: новость либо прошла по формальным критериям, либо нет — без «мне показалось важным».

При этом автоматизация не отменяет людей — она фильтрует и структурирует поток, чтобы эксперты тратили время не на поиск, а на анализ.

---

3. Готовые платформы vs. самописные решения

Классическая развилка: строить ленту самим или использовать готовую платформу.

Самописный вариант:

— максимальная гибкость;

— но высокий порог входа: нужно понимать, как реализовать:

— нормализацию источников,

— систему доверия,

— защиту от DDoS со стороны недобросовестных площадок,

— обновление коннекторов к соцсетям и СМИ.

Готовые решения:

— включают «из коробки»:

— сбор с десятков/сотен источников;

— базовую фильтрацию мусора;

— инструменты аналитики и визуализации;

— но иногда ограничивают в том, как именно выстраивать свои модели доверия.

Если рассматривать серьёзный корпоративный сценарий, всё чаще выбирают компромисс:

— берут программное обеспечение для мониторинга новостей в реальном времени безопасные источники как основу;

— дописывают тонкую логику:

— свои коэффициенты доверия;

— интеграцию с внутренними BI‑системами;

— специфические бизнес‑правила (например, приоритизация тем по рискам).

—

Какие критерии безопасности стоит заложить в ТЗ

Если вы планируете внедрять у себя систему новостной ленты в реальном времени, полезно сразу формализовать, что именно вы считаете «безопасностью источников». Ниже набор практичных критериев.

1. Прозрачность происхождения данных

Система должна явно показывать:

— из какого источника пришла каждая новость;

— когда она впервые была зафиксирована;

— какие ещё источники её репостнули;

— были ли по ней опровержения или уточнения.

Без этого сложно оценить, можно ли строить решения на основе конкретного сообщения.

2. Измеримый индекс доверия

Важно, чтобы:

— у каждой новости и источника был численный показатель доверия;

— вы могли:

— настраивать свои пороги;

— видеть, почему индекс высокий или низкий (хотя бы на уровне: «мало подтверждений», «есть противоречия от надёжных СМИ»).

3. Разделение «официального» и OSINT‑потока

Не нужно пытаться сделать одну «универсальную» ленту. Практика показывает, что гораздо надёжнее:

— иметь основную ленту на базе проверенных источников;

— и отдельный OSINT‑слой:

— с более жёсткой маркировкой;

— с ограничениями по распространению внутри компании;

— с обязательным участием аналитика перед эскалацией.

4. Логи и воспроизводимость

В момент кризиса часто возникает вопрос:

«Почему мы в 10:32 решили, что эта новость достоверна и отправили её руководству?»

Без логов и истории изменений рейтингов:

— вы не сможете провести внутренний аудит;

— сложно улучшать модели и правила.

—

Как это выглядит в реальных корпоративных внедрениях

Кейс: финансовый сектор

Один из инвестбанков внедрял у себя корпоративный сервис мониторинга СМИ и новостей в реальном времени для трейдинга и риск‑менеджмента.

Исходные проблемы:

— трейдеры подписывались «кто на что» — от Twitter до анонимных каналов;

— фейковая новость по компании из индекса могла вызвать нервные сделки;

— нельзя было объяснить регулятору, на основе каких именно источников принимались решения.

Что сделали:

— Ввели единое «окно новостей», куда стекается всё:

— официальные ленты информагентств;

— профильные СМИ;

— ограниченный, заранее одобренный список OSINT‑каналов.

— Для каждого источника посчитали:

— ретроспективу фейков за последние 2 года;

— среднюю скорость исправления ошибок;

— тематическую релевантность рынку.

— Построили модель TrustIndex с тремя зонами:

— зелёная (можно использовать в автоматических стратегиях);

— жёлтая (решение только человеком);

— красная (только как «слухи», без действий).

Результат за 6 месяцев:

— количество торговых решений, инициированных «сомнительными» новостями, сократилось более чем на 40%;

— время реакции на действительно критичные сообщения сократилось с 10–15 до 3–5 минут;

— у комплаенса появился понятный журнал: «какие источники, с каким рейтингом учитывались».

—

Что учесть при выборе или разработке своей системы

Если вы оцениваете, какую платформу агрегации новостей в реальном времени с фильтрацией фейков использовать или стоит ли вообще делать её самим, пройдитесь по этим пунктам.

Базовые вопросы к поставщику или вашей команде

— Как вы определяете и измеряете доверие к источнику?

— Можно ли подключать свои источники и настраивать для них отдельные правила?

— Как система работает с OSINT и неофициальными каналами?

— Есть ли механизмы автоматического выявления аномалий и подозрительных публикаций?

— Как ведётся логирование: смогу ли я через год понять, почему конкретная новость была помечена как «надёжная»?

Сигналы, что система «не про безопасность»

— Все новости выглядят одинаково, нет поля «надежность» или «источник подтверждён».

— Источники делятся только на «RSS / соцсети / сайты», без понятий «репутация», «история фейков».

— OSINT и официальные СМИ смешаны в одну кучу.

— Отсутствует возможность выгрузить историю изменения индексов доверия.

—

Итоги: как подружить скорость и безопасность

Реальное время и безопасность новостных источников — не взаимоисключающие вещи.

Баланс достигается так:

— не ограничиваться только «белыми списками», а строить многослойную модель доверия;

— честно отделять официальный поток от OSINT, но не выбрасывать «сырые» сигналы;

— использовать автоматизацию не как «чёрный ящик», а как прозрачный инструмент с объяснимыми правилами.

Если вам нужна не просто красивая лента новостей на сайте, а рабочий инструмент для бизнеса, имеет смысл смотреть в сторону решений уровня «платформа + интеллектуальные фильтры». То есть не просто система новостной ленты в реальном времени для сайта купить, а внедрить комплексный стек:

— сбор;

— оценка доверия;

— факт‑чекинг;

— OSINT‑модуль;

— логирование и аналитика.

Так вы получите не бесконтрольный поток заголовков, а управляемый информационный радар, который действительно помогает, а не создаёт новые риски.